Rettelse: Kritisk Chrome-opdateringsvindel

Malware-skabere ser ud til aldrig at løbe tør for ideer. Google Chrome-opdateringssvindel har eksisteret i et stykke tid, men nu er der en ny og opdateret fidus, der involverer Chrome, der ofte benævnes den kritiske Chrome-opdateringsvindel .

Da Chrome aldrig vil afbryde din browseroplevelse for at bede dig om at opdatere som standard, er det tydeligt, at du har at gøre med en PUP eller browser hijacker, hvis du får denne meddelelse, mens du surfer på internettet ved hjælp af Google Chrome.

Husk, at denne malware er forskellig fra pop-up-scamet med presserende Chrome-opdatering og skal fjernes på en anden måde.

Sådan fungerer den kritiske Chrome Update Scam

Den Critical Chrome Update-svindel er en af de nyeste socialtekniske teknikker, der er oprettet for at levere skadelig kode til en ikke-forventet bruger. Slutmålet er at overbevise brugeren om at klikke på knappen Download nu . Dette vil udløse download af en selvudpakkende BAT-fil, som sandsynligvis indeholder en webbrowser-værktøjslinje, et "optimeringsværktøj" eller en anden type produkt, som ender med at generere indtægter pr. Klik til adware-udgiveren. Der er dog en mere alvorlig mulighed, hvor knappen Download nu vil udløse download af en spyware til en filkrypterende ransomware.

Sikkerhedsrapporter om denne særlige malware-scam har rapporteret følgende domæner som værter:

- iexaidlepro.org

- johphblogger-hints-and-tips.org

- tahxiintimes-niedersachsen.org

Bemærk: Dette er bare de mest populære forekomster. Da netværket på disse sider er hurtigt-flux, ændrer domænenavne sig ved at forsøge at undgå afpresningsmekanismer og antimalware-suiter. Desuden vil den faktiske URL indeholde en lang hale med tilfældigt udseende tegn.

Designmæssigt er destinationssiden med det store logo og den ægte udseende Download Now-knap identisk med Chromes downloadside. Scam er bestemt en forbedring af den rudimentære Chrome Update Pop Up Scam.

Bedrageriet drives af en PUP

Udsigten til denne fidusfane er ikke scriptet af nogen handling, som brugeren skal tage. Malware-siden er programmeret til at vises midt i brugerens browsing-session for at få den til at se ægte ud.

Det betyder ikke noget, hvilket websted eller hvilken udvidelse du bruger - folk har rapporteret at se denne fidus på betroede websteder som Amazon.com, Google.com, Wikipedia.com osv. Dette sker, fordi din browsers standardopførsel er ændret af et PUP (potentielt uønsket program) .

En PUP er en type ondsindet software, der er i stand til at inficere en computer uden tilladelse fra brugeren. I dette særlige tilfælde ankom den PUP, der forårsager denne ondsindede opførsel, sandsynligvis ved en ekstremt populær metode kaldet bundling. Bundling er handlingen for at skjule ondsindet kode eller omdirigere i en tredjeparts installationsklient. Da de fleste tredjepartsprogrammer, der bruges, er freeware, der er tilgængelige på populære downloadwebsteder, vil brugerne normalt bare trykke på knappen Next uden at fjerne markeringen af installationen af bundtet software.

Når PUP ankommer sikkert på offerets computer, vil det begynde at kapre Chrome-browseren for at oprette omdirigeringer, der vil styre brugeren mod at klikke på knappen Download nu, der vil downloade den virkelige virus.

Sådan fjernes Critical Chrome Update Scam-virus

Hvis du i øjeblikket beskæftiger dig med den kritiske Chrome-opdateringsfamilie, er der nogle gode nyheder - ved at følge et sæt instruktioner lykkes det at indeholde og endda udrydde infektionen ganske let. Selvfølgelig vil det være meget lettere at håndtere den kritiske Chrome-opdateringsfamilie, hvis du ikke klikker på knappen Download nu og lader infektionen sprede sig.

Hvis du får hyppige pop-ups til fidus, er der et par trin, som du kan følge for at stoppe de kritiske Chrome-opdateringer til scam- pop-ups fra at forstyrre dine browsing-sessioner: den automatiske måde og den manuelle måde. Nedenfor har du en samling trin, der giver dig mulighed for at eliminere infektionen fuldstændigt.

Bemærk: Hvis du vil sikre dig, at infektionen er blevet behandlet fuldstændigt, skal du ikke springe over nogen af trinnene, der er vist nedenfor. Da nogle malware-programmer har genoprettende egenskaber, kan du muligvis ende med at tackle problemet igen om et par uger, hvis du ikke fjerner det helt.

Trin 1: Afinstallation af PUP-programmet fra din computer

I dette første trin vil vi prøve at finde det potentielt uønskede program, der blev brugt til at levere den ondsindede kode. Jeg ved, det kan synes svært at finde ud af, hvilket program der er ansvarligt, men processen er ret let, hvis du ved, hvor du skal kigge efter.

Ved at kigge på menuen Programmer og funktioner og afinstallere enhver post, der ikke er gjort rede for, vil du til sidst tage sig af den skyldige. For at gøre det lettere for dig oprettede vi en trinvis vejledning sammen med en liste over potentielle syndere:

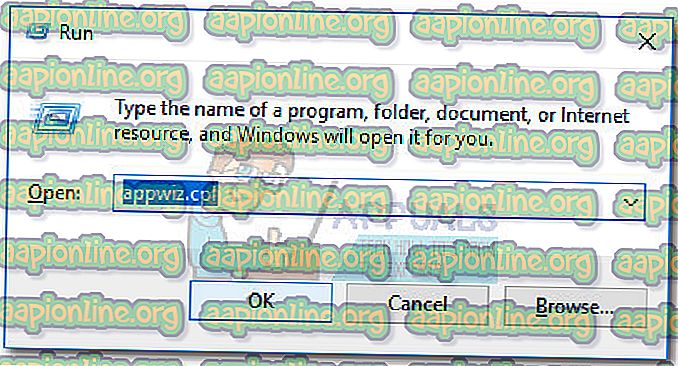

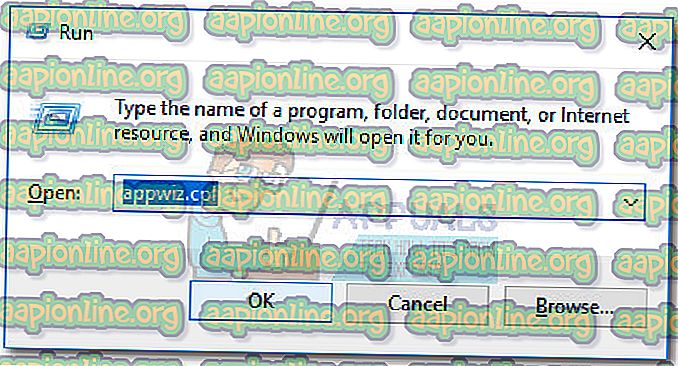

- Tryk på Windows-tasten + R for at åbne en Run-boks. Skriv derefter “ appwiz.cpl ” og tryk på Enter for at åbne programmer og funktioner .

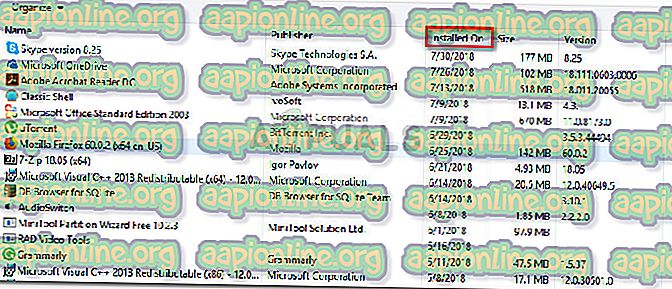

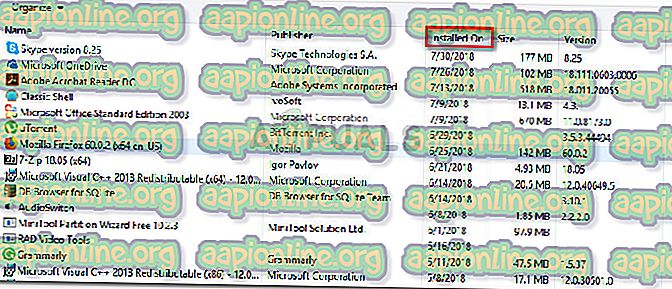

- Inde i programmer og funktioner skal du højreklikke på en post, der ikke er underskrevet af en betroet udgiver, og klik på Afinstaller for at fjerne applikationen. Hvis du kun begyndte at få tilfældige pop op-vinduer for nylig, kan du klikke på kolonnen Installeret på for at bestille applikationerne inden installationsdatoen. Dette skulle give dig mulighed for at identificere den skyldige.

- Hvis du stadig har problemer med at identificere PUP, her er en liste over kendte ondsindede programmer, der er bekræftet af sikkerhedseksperter til at sprede ondsindet kode: CheckMeUp

HostSecurePlugin

HD-V2.2

Savepass

Savefier

CloudScout forældrekontrol

Skrivebordstemperaturovervågning

Word Proser

Gem daglige tilbud

Netværkssystemdriver, SS8

Sm23mS,

Salus

Pic Enhance

PriceLEess

Browsere Apps Pro

MediaVideosPlayers

Ny spiller

Salg Plus

Pris minus

Cinema Plus

DNS Unlocker

1.0.0.1

Wajam Bemærk: Husk, at dette ikke er en endelig liste, da det ondsindede program muligvis har et andet navn på din computer. Det er altid en god ide at tjekke udgiverkolonnen for at få et klarere billede.

- Hvis du finder nogen programmer, der nægter at afinstallere konventionelt, er der en stor chance for, at du lige har fundet din skyldige. Hvis du ikke kan afinstallere programmet via menuen Programmer og funktioner, kan du bruge en kraftig afinstallationsprogram som Revo Uninstaller eller iObit Uninstaller for at få jobbet gjort.

Når hver potentiel synder er afinstalleret, skal du gå ned til trin 2.

Trin 2: Fjernelse af adware med AdwCleaner

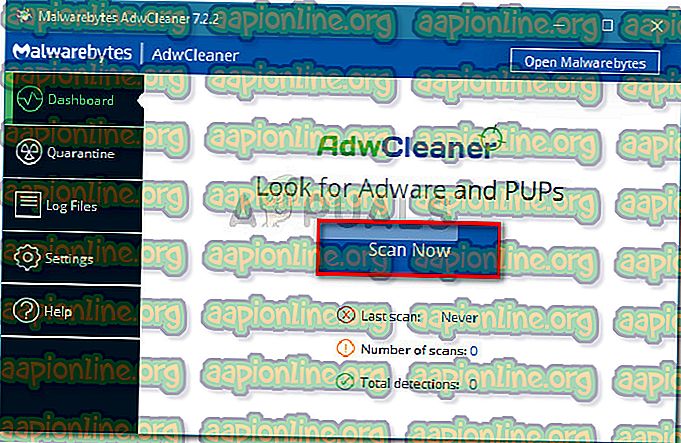

Nu hvor vi tidligere har behandlet det program, der leverede infektionen, lad os fjerne eventuelle resterende adware-kode med et specialiseret program. Der er et antal programmer, der giver dig mulighed for at gøre dette, men vi anbefaler AdwCleaner. Dette Malwarebytes-udviklede produkt er et gratis værktøj, som langt de fleste brugere, der er berørt af den Critical Chrome Update Scam, har brugt til at løse problemet.

Her er en hurtig guide til brug af AdwCleaner til at scanne din pc og fjerne eventuel resterende adware-kode i den Critical Chrome Update-svindel:

- Brug dette officielle link ( her ) til at downloade den nyeste version af Malwarebytes Adwcleaner.

- Når downloadet er afsluttet, skal du dobbeltklikke på den eksekverbare adwcleaner og vælge Ja ved prompten UAC (User Account Control) .

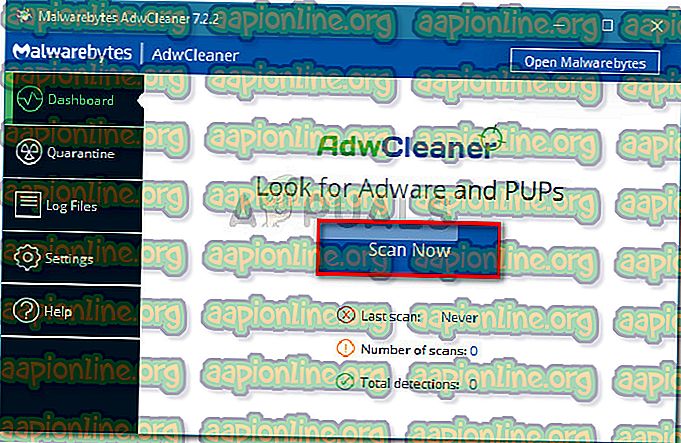

- Klik på Jeg accepterer ved den første prompt, og klik derefter på knappen Scan nu for at instruere AdwCleaner om at lede efter Adware og PUP'er.

- Vent, indtil den indledende scanning er færdig, vælg derefter hver identificeret PUP eller adware, og klik på knappen Rengør & reparation for at starte rengøringsprocessen.

- I det næste vindue skal du klikke på Rens & genstart nu for at udløse en genstart efter afslutningen af rengøringsprocessen.

Ved næste opstart skal du ikke længere blive bedt om under fanen Kritisk Chrome-opdatering. Men bare for at være sikker på, at du fjerner enhver sidste ondsindet kode, skal du gå ned til trin 3 .

Trin 3: Udfør en system-dækkende malware-scanning

Nu hvor kilden til infektionen og den overskydende malware-kode er blevet behandlet, anbefales det tid at bruge en kraftfuld on-demand-scanner, der vil se ud over PUP'er.

Der er mange dedikerede sikkerhedsscannere at vælge imellem, men vi anbefaler en fuld Malwarebytes-scanning for de bedste resultater. Hvis du ikke er så computerudviklet, kan du følge vores trin-for-trin-guide ( her ) om download, installation og brug af Malwarebytes til at fjerne andre typer infektioner.

Når du med succes har formået at køre en scanning med en stærk on-demand sikkerhedsscanner, skal du gå ned til trin 4 .

Trin 4: Dobbeltkontrol med HitmanPro

På nuværende tidspunkt er dit system sandsynligvis fri for infektion, og pop op-pop-ups til kritisk Chrome-opdatering bør ikke længere forekomme. Da nogle typer infektioner dog efterlader dit system sårbart over for andre malware-trusler, er det bedre at dobbeltkontrol end at være ked af det senere.

HitmanPro er en malware-scanner, der er ekstremt effektiv til at identificere og håndtere riskware. De fleste sikkerhedsforskere anbefaler en HitmanPro-scanning lige efter en regelmæssig antivirusscanning for at sikre, at antiviruspakken ikke gik glip af noget.

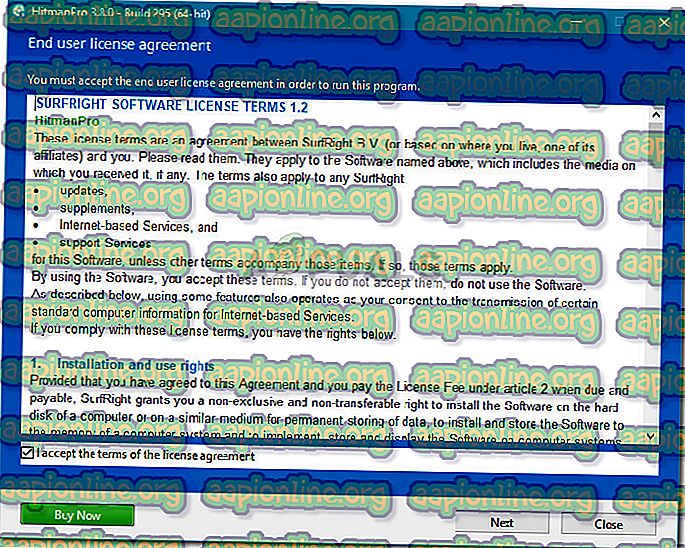

Her er en hurtig guide til, hvordan du downloader, installerer og kører en HitmanPro-scanning:

- Besøg dette officielle link ( her ) og download den gratis 30-dages prøveversion af den nyeste version af HitManPro.

- Én installationskit downloades, dobbeltklik på det, og følg instruktionerne på skærmen for at installere scanneren på dit system.

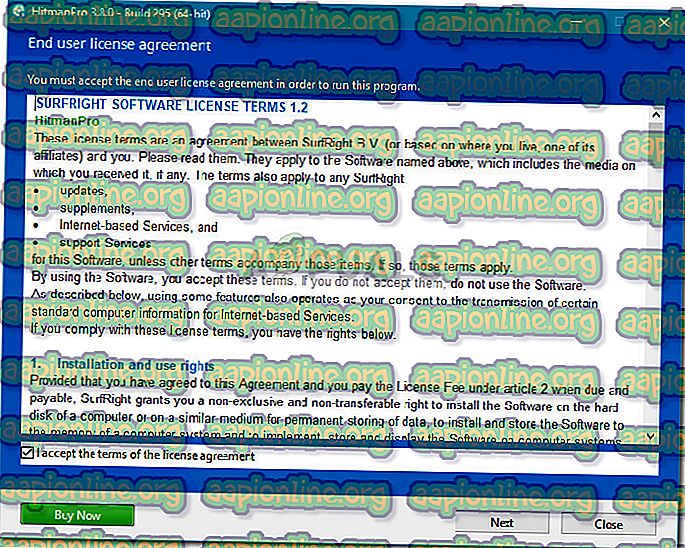

- Når installationen er afsluttet, skal du åbne HitmanPro og trykke på Ja ved UAC-prompten. Gå derefter overens med ToS og tryk på knappen Next igen.

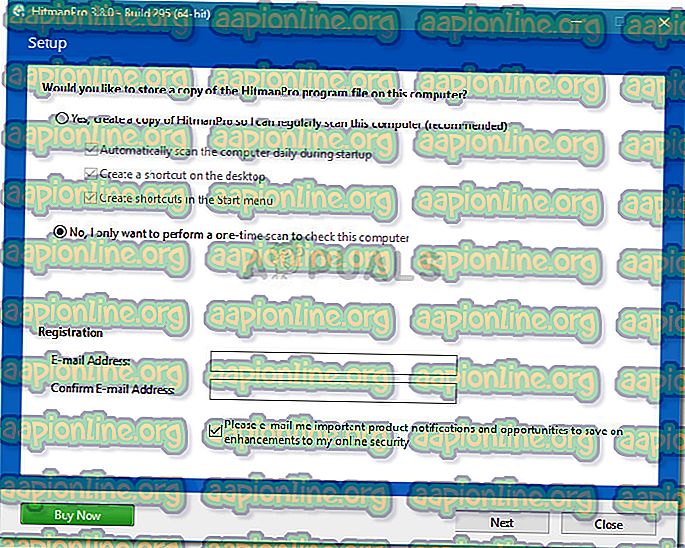

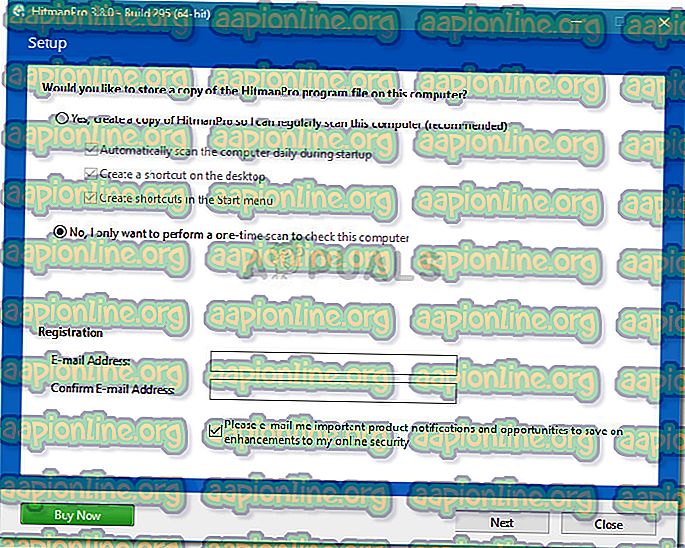

- På det næste skærmbillede skal du vælge Nej, jeg vil kun udføre en engangsscanning for at kontrollere, om denne computer er skiftet og trykke på Næste- knappen igen for at udløse en systemdækkende scanning.

- Vent, indtil alle filer er fuldt scannet og analyseret. Indstil derefter hver rullemenu, der er knyttet til de identificerede trusler til Slet, og klik på knappen Næste igen.

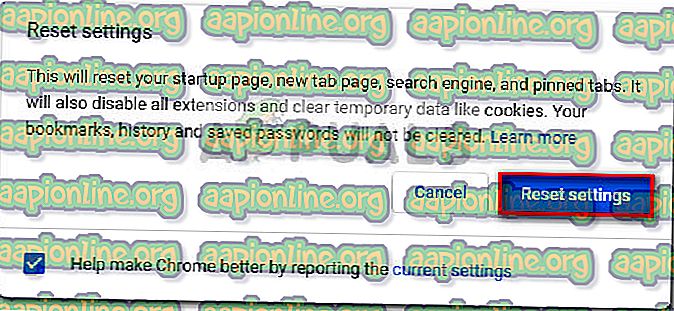

Trin 5: Nulstil Chrome-browser til standardindstillinger

Hvis du er kommet så langt, har du kun en ting mere at gøre, før du med sikkerhed kan sige, at dit system er fri for den kritiske Chrome-opdateringsvindel. For at sikre, at du ikke har nogen overskydende ondsindet kode, der er i stand til at kapre din Chrome-browser, er det vigtigt at nulstille indstillingerne til standardindstillingerne. Her er en hurtig guide til, hvordan du gør dette:

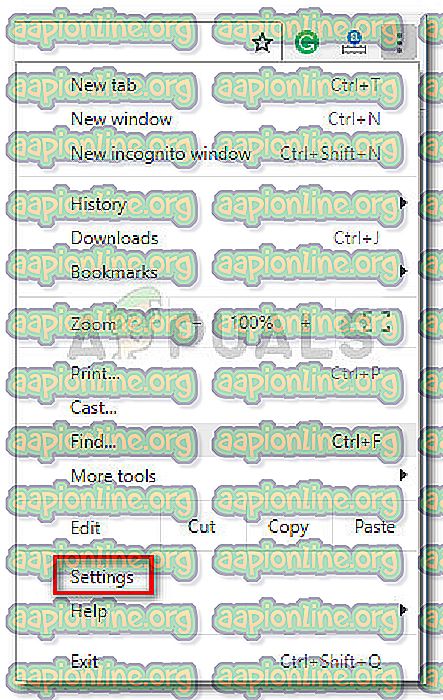

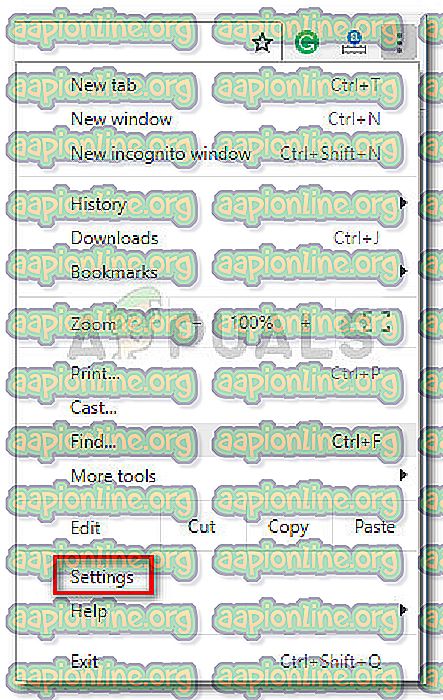

- Åbn Chrome-browser, adgang til handlingsknappen (ikonet med tre punkter) i øverste højre hjørne, og klik på Indstillinger .

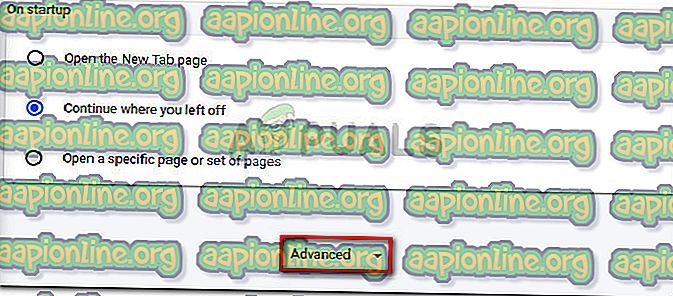

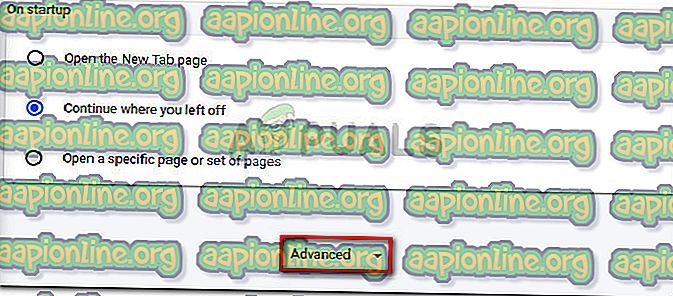

- I menuen Indstillinger skal du rulle til bunden af skærmen og klikke på Avanceret for at udvide rullemenuen.

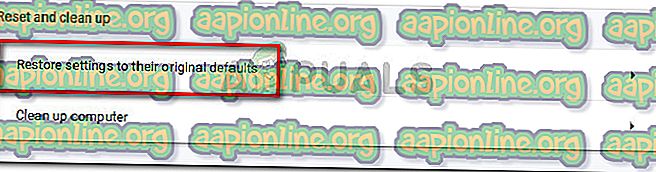

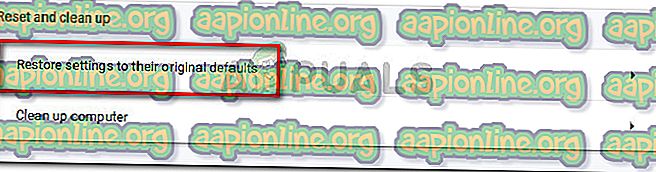

- I menuen Avanceret skal du rulle helt ned til fanen Nulstil og rydde og klikke på Gendan indstillinger til deres oprindelige standardindstillinger .

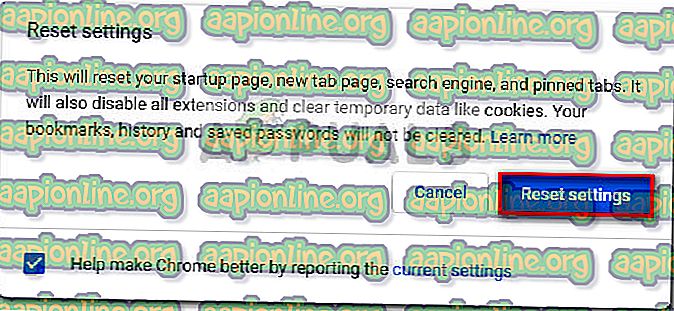

- Klik på Nulstil indstillinger for at vende tilbage til dine indstillinger til standard.

- Genstart din computer. Ved næste opstart skal du ikke længere være generet af pop op-vinduer med kritisk Chrome-opdatering, når du surfer på internettet ved hjælp af krom.